http 应用层

在两台计算机相互传递信息时,HTTP规定了每段数据以什么形式表达才是能够被另外一台计算机理解

第一步:在浏览器输入内容(网址)

第二步:浏览器把 域名 发送到DNS上 ,进行解析 得到IP之后链接到指定

服务器 (服务器地址110,102.13.32:80 从浏览器到服务器使用底层TCP/IP)

第三步:实现TCP/IP协议用Socket 用Socket套接字

第四步:服务器端口80监听客户端链接(客户端到服务器端链接)

HTTP 1.0 一个链接发送一个请求

HTTP 1.1 一个链接发送多个请求

get 向服务器 【索取】 数据的一种 请求

一般用于 获取/查询 资源信息

get用于信息获取,而且应该是安全(指非修改信息)和幂等

如:新闻头版不断更新,该操作被认为安全和幂等,从自身角度来看没有改变资源

post 向服务器 【提交】 数据的一种 请求

一般用于 更新 资源信息

post表示可能修改服务器上的资源请求

如:评论新闻,提交后站点资源不同,资源被修改

表面现象

get请求数据附在URL上; post提交数据放在http包体中

get字节限制(1024) 实质是浏览器(和服务器)的限制 ; post理论没有限制

post 安全(security)性比 get安全(security)性高

tpc/udp 传输层

规定的是数据应该怎么传输才能稳定且高效的传递与计算机之间。

| \ | TCP | UDP |

|---|---|---|

| 是否连接 | 面向连接 | 面向非连接 |

| 传输可靠性 | 可靠 | 不可靠 |

| 应用场合 | 传输大量的数据,对可靠性要求较高的场合 | 传送少量数据、对可靠性要求不高的场景 |

| 速度 | 慢 | 快 |

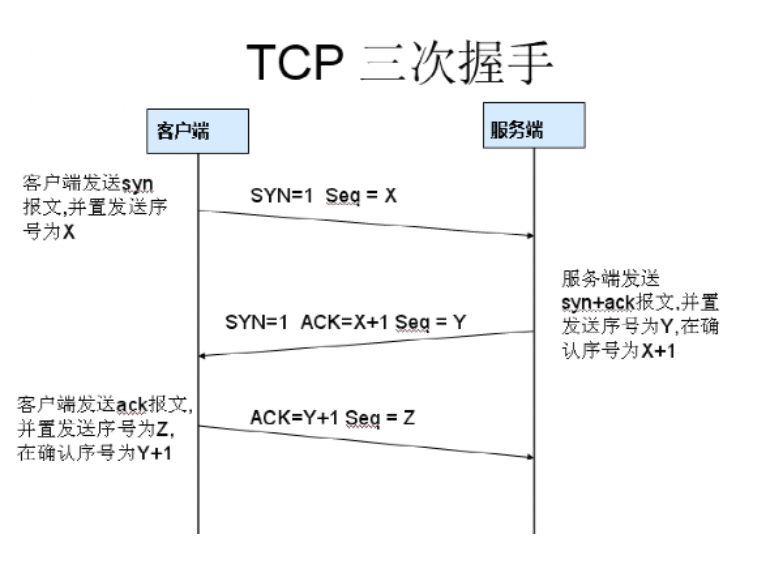

三次握手

1.客户端发送syn报文,序号seq=X

2.服务发送syn+ack报文,序号seq=y,确认ack=X+1

3.客户端发送ack报文,序号seq=Z ,确认ack=Y+1

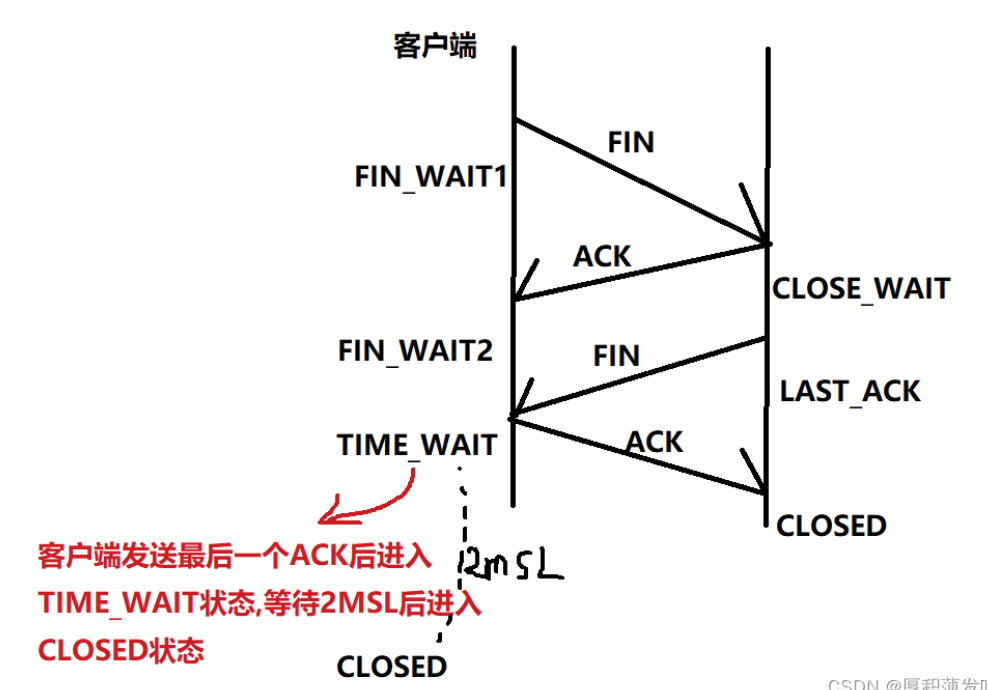

四次挥手

- 首先客户端要关闭连接,先把报文中标志位FIN置为1,然后向服务端发送FIN报文表示要关闭连接.之后客户端进入FIN_WAIT1状态

- 服务端收到客户端发来的FIN报文之后,内核会自动回复一个ACK给客户端,之后服务端进入CLOSED_WAIT状态.

- 等待服务端进程调用close函数,也就是等待服务端处理完数据之后,服务端在给客户端发送FIN报文表示请求断开连接,之后服务端进入LAST_ACK状态

- 客户端收到服务端发来的FIN报文之后,会回复最后一个ACK报文,客户端进入TIME_WAIT状态,2MSL后,进入closed状态 (注意只有主动关闭连接的一方才会有TIME_WAIT状态)

- 服务端接收到客户端的最后一个ACK报文后,就会进入closed状态,关闭连接

四次挥手的过程可以知道每一方都要发送一个FIN报文和一个ACK报文

- 客户端发送FIN报文表示请求断开连接,仅仅表示客户端不在发送数据了,但是还能够接收数据

- 服务端收到客户端的FIN报文后,内核会自动的回复ACK报文,等待服务端进程调用close函数,也就是等待服务端进程处理完数据之后,服务端会向客户端发送FIN报文,表示要断开连接.

服务端发送的ACK报文并不能和FIN报文结合在一起发送,因为要等待服务端进程处理完数据之后才可以关闭连接, 所以是四次挥手.

https

HTTPS协议是由SSL+HTTP协议构建的可进行加密传输、身份认证的网络协议

tcpdump

1 | ❯ sudo apt install tcpdump |

❯ kubectl get pods -o wide -A | grep -E ‘^NAMESPACE|traefik’

NAMESPACE NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

default traefik-7d7459bcdc-js5gc 1/1 Running 0 4h42m 121.21.112.116 k8s08❯ kubectl get pod

traefik-7d7459bcdc-js5gc-o json |grep -C 2 containerID

“containerStatuses”: [

{

“containerID”: “containerd://e11f4f9710a330ba375823e849f32880fe7103e12324ae4d2ec3b7dc9879662b“,

“image”: “k8s.org/k8s/traefik:v2.10.4”,

“imageID”: “k8s.org/k8s/traefik@sha256:57b2516b7549c4f59531bb09311a54a05af237670676529249c3c0b8e58ad0f3”[root@k8s08 ~]# crictl exec

e11f4f9710a330ba375823e849f32880fe7103e12324ae4d2ec3b7dc9879662b/bin/sh -c ‘cat /sys/class/net/eth0/iflink’

DEBU[0000] get runtime connection

DEBU[0000] ExecRequest: &ExecRequest{ContainerId:e11f4f9710a330ba375823e849f32880fe7103e12324ae4d2ec3b7dc9879662b,Cmd:[/bin/sh -c cat /sys/class/net/eth0/iflink],Tty:false,Stdin:false,Stdout:true,Stderr:true,}

DEBU[0000] ExecResponse: &ExecResponse{Url:http://127.0.0.1:41659/exec/u51c3Rnf,}

DEBU[0000] Exec URL: http://127.0.0.1:41659/exec/u51c3Rnf

DEBU[0000] StreamOptions: {0xc000012018 0xc000012020 false } 8

[root@k8s08 ~]# for i in /sys/class/net/veth/ifindex; do grep -l8$i; done*

/sys/class/net/veth2e926487/ifindex[root@k8s08 ~]# sudo tcpdump -i veth91f5a7d7 -w ~/tcpdump.cap

分割

1 | tcpdump -r large.pcap -w part1.pcap -c 1000 -s 0 |

-c 包的数量

-s 0 捕获整个数据包,不截断包

1 | tcpdump -r large.pcap -w part1.pcap -c 50000 |

-j选项后面跟的是跳过的包数,用于分割下一个文件

pyshark库分割

split cap

import pyshark

def split_pcap(input_file, output_prefix, packets_per_file):

cap = pyshark.FileCapture(input_file)

file_number = 1

with open(f"{output_prefix}{file_number}.pcap", "wb") as f:

for packet in cap:

f.write(packet.data)

if cap.count() % packets_per_file == 0:

file_number += 1

f.close()

with open(f"{output_prefix}{file_number}.pcap", "wb") as f:

continue

# 调用函数

split_pcap('large.pcap', 'part', 50000)

Wireshark

== ! && or

1 | tcp.port==80 && ip.src == 192.168.56.116 |